هکرها برای سرقت کریپتو، در گیتهاب پروژههای جعلی میسازند

هکرها در زمینه کلاهبرداری در حوزه ارز دیجیتال با ایجاد صدها پروژه جعلی در گیتهاب، کاربران را فریب داده و آنها را به دانلود بدافزارهایی هدایت میکنند که اطلاعات ورود و کیف پولهای کریپتو را سرقت میکنند.

به گزارش نیوزلند، این کمپین بدافزاری که «گیتونوم (GitVenom)» نام دارد، از روشهای پیچیدهای برای جعل پروژههای مورد اعتماد و فریب قربانیان استفاده میکند.

گزارش کاسپرسکی از گیتونوم

هکرها در حال ایجاد صدها پروژه جعلی در گیتهاب هستند که هدفشان فریب کاربران برای دانلود بدافزارهایی است که اطلاعات ورود و کیف پولهای کریپتو را سرقت میکنند.

جرجی کوچیرین (Georgy Kucherin)، تحلیلگر کاسپرسکی، در گزارشی که در تاریخ ۲۴ فوریه (۶ اسفند) منتشر شد، گفت کمپین بدافزاری که این شرکت آن را گیتونوم (GitVenom) نامیده، شامل ایجاد صدها مخزن (Repository) جعلی در گیتهاب توسط هکرهاست که پروژههای تقلبی را میزبانی میکند و در آنها تروجانهای دسترسی از راه دور (RATs)، ابزارهای سرقت اطلاعات و کلیپبرد موجود است.

برخی از پروژههای جعلی شامل ربات تلگرامی برای مدیریت کیف پولهای بیت کوین و ابزاری برای خودکارسازی تعاملات حسابهای اینستاگرام هستند.

کوچیرین افزود که سازندگان این بدافزار «برای قابل اعتماد جلوه دادن» پروژهها به شدت تلاش کردهاند؛ به طوری که فایلهای اطلاعاتی و دستورالعملهایی را اضافه کردهاند که «بسیار خوب طراحی شده» و احتمالا «با استفاده از ابزارهای هوش مصنوعی تولید شدهاند».

افرادی که پشت این پروژههای مخرب هستند تعداد «کامیتها (Commits)» یا تغییرات در پروژهها را به صورت مصنوعی افزایش داده و چندین ارجاع به تغییرات خاص اضافه کردهاند تا ظاهراً نشان دهند پروژه در حال بهبود فعالانه است.

وی اظهار داشت:

برای انجام این کار، آنها یک فایل زمانبندی در این مخزنها قرار دادند که هر چند دقیقه یکبار بهروزرسانی میشد.

کوچیرین در گزارش خود گفت:

به وضوح در طراحی این پروژههای جعلی، این افراد تمام تلاش خود را کردهاند تا مخازن را برای اهداف احتمالی، قابل اعتماد جلوه دهند.

این پروژهها ویژگیهایی را که در فایلهای دستورالعمل و توضیحی ذکر شده بود پیادهسازی نکردند و کاسپرسکی متوجه شد که این پروژهها عمدتا «عملیات بیمعنی» انجام میدهند.

کاسپرسکی در جریان تحقیقات خود، چندین پروژه جعلی پیدا کرد که حداقل دو سال فعال بودند و گمانهزنی کرد که «روش آلودهسازی احتمالاً بسیار مؤثر است»، زیرا هکرها مدتهاست که در حال فریب قربانیان هستند.

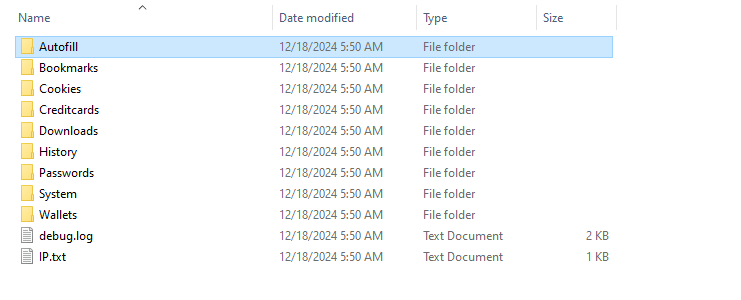

کوچیرین گفت که صرفنظر از اینکه پروژه جعلی خود را چگونه معرفی میکند، همه آنها «بارهای مخرب» دارند که اجزایی مانند یک ابزار سرقت اطلاعات را دانلود میکنند که اطلاعات ورود ذخیرهشده، دادههای کیف پول کریپتو و تاریخچه مرورگر را به سرقت برده و از طریق تلگرام به هکرها آپلود میکند.

یکی دیگر از اجزای مخرب از هکرهای کلیپبرد استفاده میکند که به دنبال آدرسهای کیف پول کریپتو هستند و آنها را با آدرسهای تحت کنترل مهاجم جایگزین میکنند.

کوچیرین گفت که این برنامههای مخرب حداقل یک کاربر را در ماه نوامبر فریب دادهاند. یک کیف پول تحت کنترل این هکر، ۵ بیت کوین دریافت کرده است که در حال حاضر ارزش آن حدود ۴۴۲,۰۰۰ دلار است.

کمپین گیتونوم در سراسر جهان مشاهده شده است، اما به گفته کاسپرسکی، تمرکز بیشتری بر آلوده کردن کاربران از کشورهای روسیه، برزیل و ترکیه وجود دارد.

کوچیرین میگوید که به دلیل استفاده میلیونها توسعهدهنده از پلتفرمهای اشتراکگذاری کد مانند گیتهاب در سراسر جهان، عاملان تهدید همچنان از نرمافزارهای جعلی به عنوان فریبدهنده برای آلودهسازی استفاده خواهند کرد.

او توصیه کرد که بررسی اقدامات هر کدی که از منابع ثالث دانلود میشود ضروری است. کوچیرین افزود که این شرکت پیشبینی میکند حملهکنندگان به انتشار پروژههای مخرب «احتمالاً با تغییرات جزئی در تاکتیکها، تکنیکها و رویههای خود» ادامه دهند.

منبع:mihanblockchain.com